El otro día tuve que configurar una y la verdad que había poca documentación en internet de como hacerlo paso a paso.

Por eso os traigo como configurar una VPN tipo IP SEC en AWS, sin tener que morir en el intento.

Antes de empezar tengo que aclarar unos puntos:

- Debéis tener router o Firewall que permita VPN tipo IP SEC.

- Esta entrada es para IP estatica.

- Os enseñare como podéis configurar con tecnología BGP.

- Os indicare de manera resumida y de forma mas amena de como funciona AWS.

Si hay dudas, no dudes en dejar tu comentario y lo resolveremos enseguida.

Para empezar debemos entender un par de conceptos de Amazon Web Services:

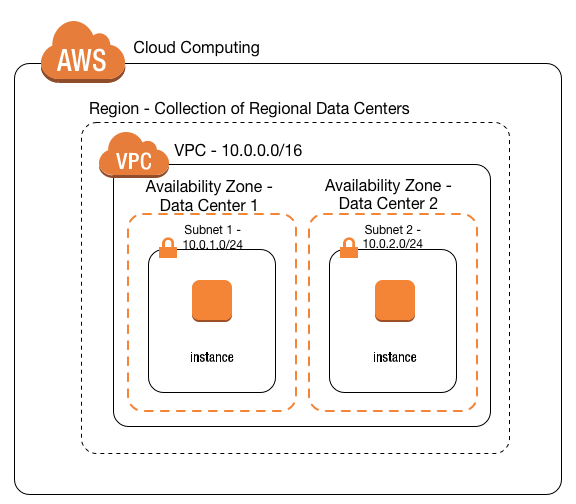

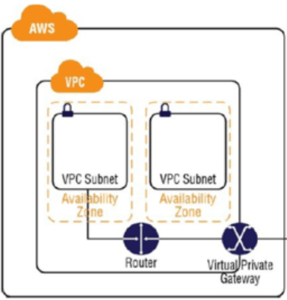

¿Que es una VPC?

Una VPC es una Virtual Private Cloud, es una red donde están los servidores y servicios que vas creando en AWS para conectarlo internamente entre ellos sin tener la necesidad de publicarlo hacia fuera. Dentro de la VPC suele asignar un rango del estilo 172.x.x.x/16.

El primer paso que vamos a dar es ir al panel de AWS y buscar VPC.

Lo primero de todo debemos saber que ID tiene nuestra VPC que nos interesa configurar con la VPN (Donde están alojados nuestros servidores en AWS), suele llevar una ID vpc-xxxxx.

Una vez confirmada cual es la VPC, que queremos configurar realizamos el siguiente paso.

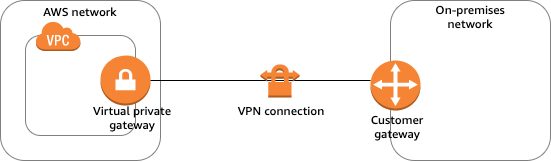

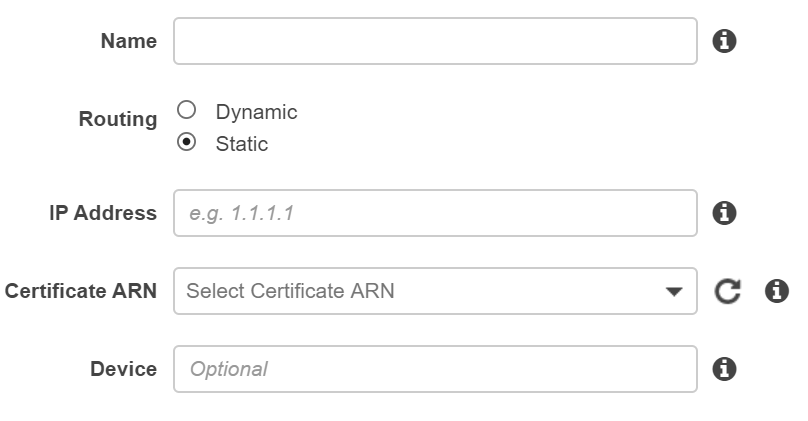

¿Que es un Customer Gateway?

Un Customer Gateway, es una puerta de enlace que es el que se comunica directamente con la oficina o cliente donde esta el router/firewall local mediante VPN.

Vamos a empezar creando un Customer Gateway y para ello hacemos clic en crear en el apartado de Customer Gateway.

Es importante a la hora de rellenar los datos los siguientes puntos:

Routing

- Dynamic para IP dinámicas y tecnología BGP.

- Static para IP Fija y en este caso es lo que vamos a utilizar.

IP Address

- Debemos poner la IP Publica de la oficina o donde este nuestro Router/Firewall VPN.

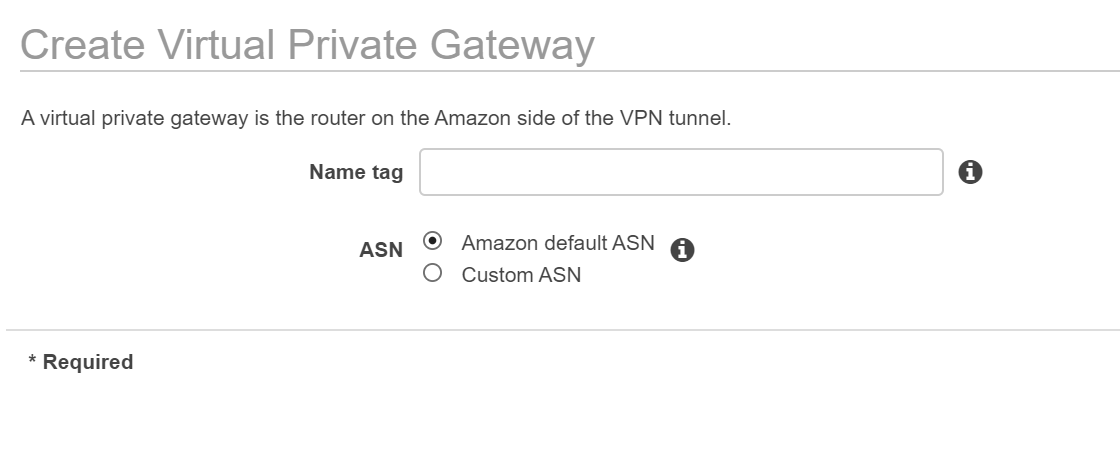

A continuación vamos a crear un Virtual Private Gateway.

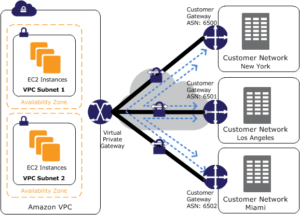

¿Que es un Virtual Private Gateway?

Un virtual Private Gateway es una puerta de enlace virtual, que se encarga de dirigir el trafico entrante del Customer Gateway hacia la VPC.

Vamos al apartado de Virtual Private Gateway y hacemos clic en Crear.

En este apartado debemos prestar atención al ASN:

- Amazon default ASN: Esta opción es para tu VPN si es compatible con BGP.

- Custom ASN: Esta opción es valida para todas las demás VPN sin BGP.

Una vez creada, en el mismo apartado de Virtual Private Gateway, debemos asociarla a nuestra VPC.

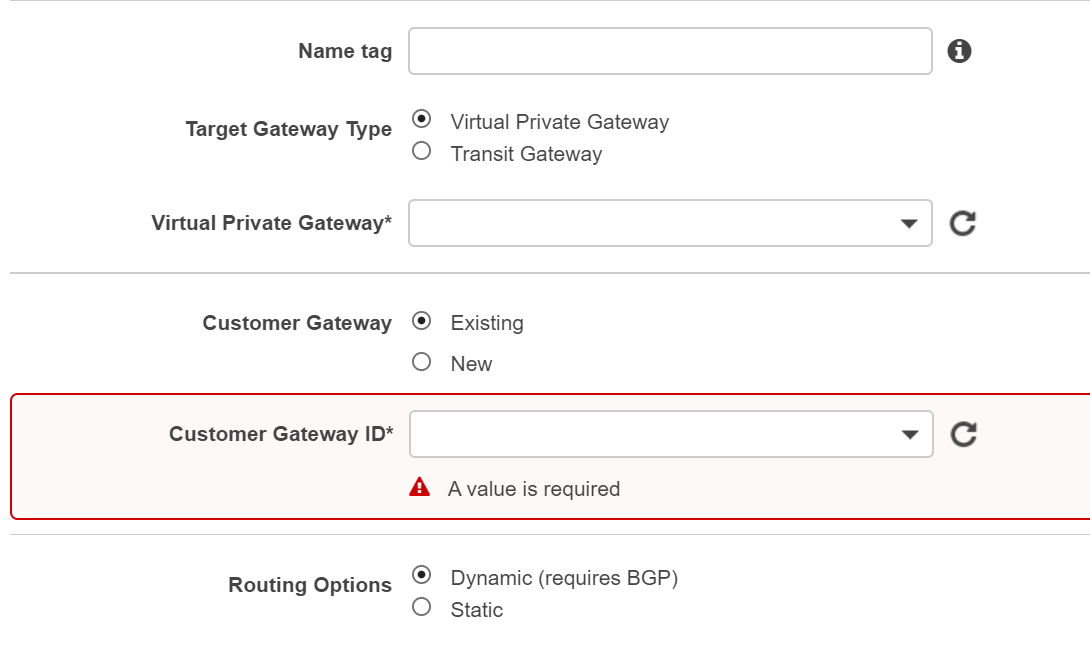

Ahora el siguiente paso es crear la conexión VPN, (Todavía quedan pasos a seguir no te emociones y sigue leyendo).

¿Que es VPN Connection?

VPN connection es donde creamos la conexión VPN seleccionando los Customer y Virtual Private Gateways para que sea posible la conexión VPN.

En la creación de VPN Connection debemos seleccionar las siguientes opciones:

Target Gateway Type:

- Seleccionamos virtual Private Gateway.

Virtual Gateway Type:

- Seleccionamos nuestro Virtual Private Gateway (Que hemos creado en los pasos anteriores).

Customer Gateway:

- Seleccionamos nuestro Customer Gateway ID (Que hemos creado en los pasos anteriores).

Routing Options:

- Dynamic es para tecnologia BGP

- Static es para todas las demás VPN (En este caso seleccionamos esta opción).

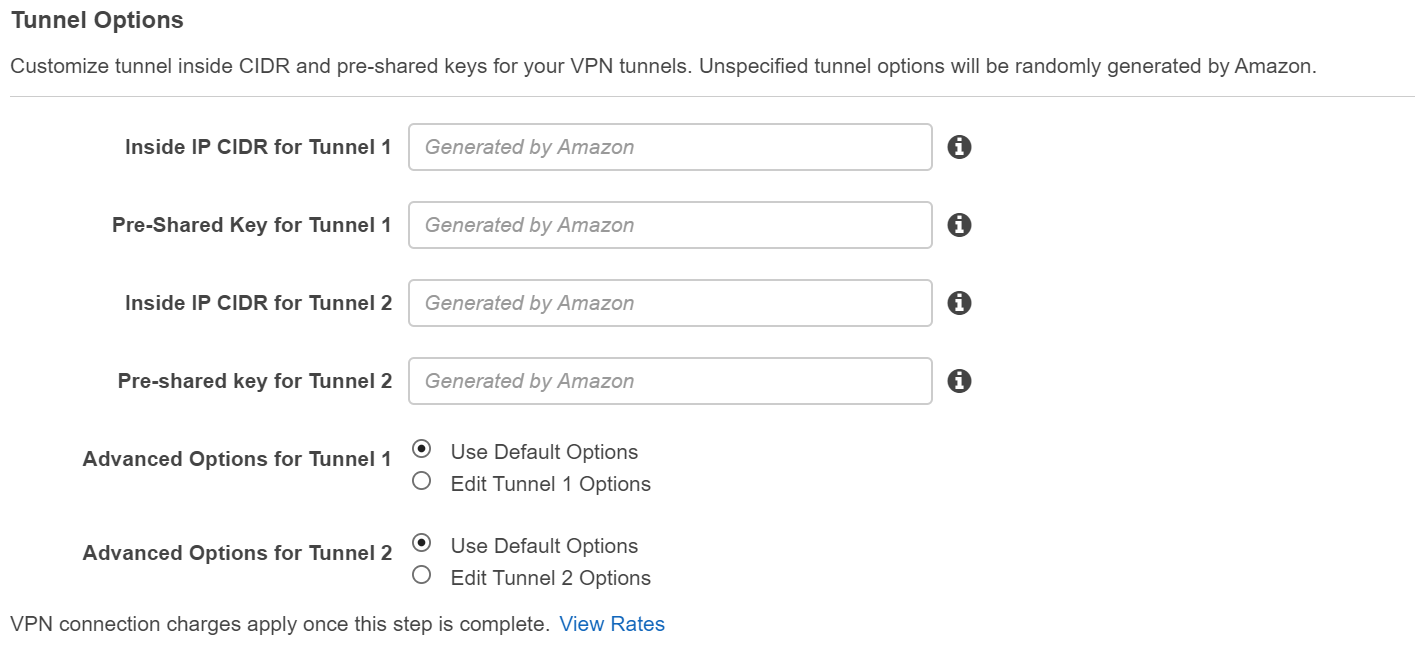

En el apartado de Tunnel Options, se generan automáticamente por AWS.

Si os aparecen rangos 169.x.x.x, no os preocupes no es que este mal o sea una pipa como decimos en Windows. Es correcto y AWS te da ese direccionamiento.

Una vez creada la conexión VPN, en la misma conexión creada nos situamos en las pestañas para configurar los siguientes puntos:

- Statics Routes:

- Se deben añadir los prefijos IP de la parte del router/firewall VPN y su direccionamiento interno de la oficina.

En el apartado de VPC debemos situarnos en Routes Tables.

Si no hay ninguna creada, deberíamos crearla y asociarla a la VPC.

Es importante que tenga los siguientes registros:

| 172.x.x.x | local |

| 0.0.0.0/0 | igw-xxxx |

| IP local oficina | vgw-xxxx |

En la pestaña de Routes Propagation debemos seleccionar la Virtual Private Gateway y marcamos el recuadro de Propagate.

En el grupo de seguridad asociado a las instancias de EC2 o RDS, debemos añadir la IP interna de la oficina (Recomiendo crear uno nuevo para asociar todas las maquinas con la VPN).

Una vez ya realizado todos los pasos anteriores y sin saltarse ninguno, al menos que quieras que te falle… vamos al paso final.

Vamos al apartado de VPN Connection y seleccionamos Download Configuration, donde se descargara todo las claves y configuraciones de AWS para poder importarlas en tu Router/Firewall VPN.

Si no aparece tu configuración, selecciona la genérica que también te vale.

Una vez importado con éxito, en el apartado de VPN Connection, nos aparecerá uno de los túneles en status UP.

Con esto ya tienes tu VPN IP SEC conectada a AWS, sin sufrir daños.