GPTDork: Cómo usar la IA para dominar el Google Dorking

En ComandoIT siempre decimos que la información no es poder; el poder es saber cómo encontrarla.

Durante décadas, los profesionales de la ciberseguridad y el OSINT hemos dependido del Google Dorking (operadores de búsqueda avanzada) para localizar servidores expuestos, bases de datos abiertas o documentos confidenciales indexados por error.

Pero seamos sinceros: memorizar y combinar sintaxis compleja puede ser tedioso.

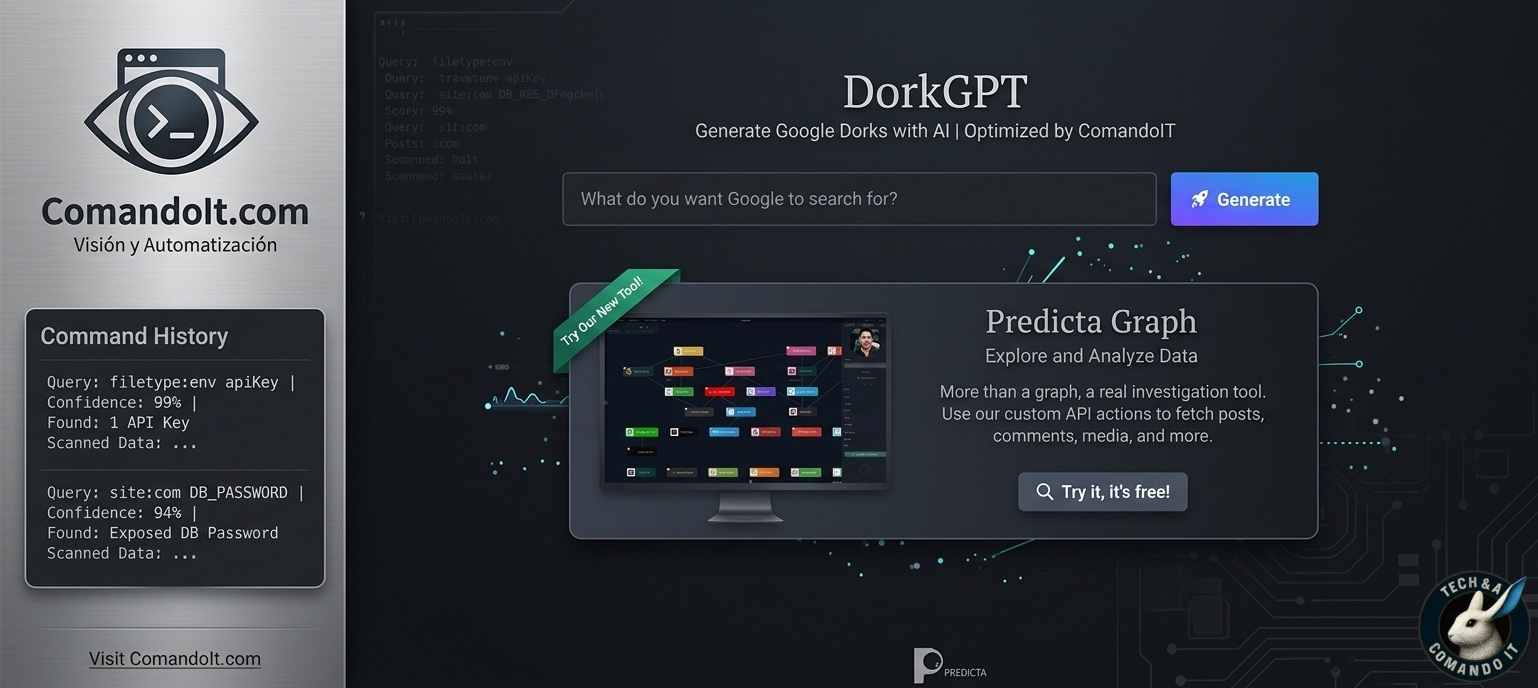

Hoy vamos a romper las reglas con GPTDork, la herramienta que utiliza el razonamiento de los Grandes Modelos de Lenguaje para automatizar y potenciar la búsqueda de vulnerabilidades y datos críticos en la red.

¿Qué es exactamente el Dorking y por qué GPTDork lo cambia todo?

El «Dorking» tradicional utiliza comandos como filetype:env, intitle:"index of" o site:*.gov para filtrar el ruido de internet.

Es una técnica de francotirador. Sin embargo, el error humano al configurar estos «dorks» es común, y muchas veces nos limitamos a los 4 o 5 comandos que conocemos de memoria.

GPTDork actúa como un puente entre tu lenguaje natural y la base de datos de dorks más extensa del mundo.

En lugar de pelearte con las comillas y los asteriscos, le pides a la IA lo que necesitas encontrar y ella genera, combina y lanza las consultas más letales posibles.

El Arsenal: ¿Qué puedes encontrar con esta herramienta?

Si crees que esto es solo para encontrar PDFs gratuitos, estás muy equivocado. En manos de un profesional de IT o un auditor de seguridad, GPTDork es una herramienta de reconocimiento masivo:

- Credenciales expuestas: Localización de archivos

.log,.envo.gitque contienen claves de API, contraseñas de bases de datos o tokens de acceso. - Infraestructura olvidada: Descubrimiento de subdominios de staging o paneles de administración (como cámaras IP o dashboards de routers) que nunca debieron ser públicos.

- Fugas de documentos: Acceso a listados de clientes, hojas de cálculo con salarios o informes técnicos internos indexados por descuido.

Descargo de Responsabilidad (Disclaimer)

Este contenido se publica exclusivamente con fines educativos, de auditoría ética y de concienciación en ciberseguridad.

El uso de DorkGPT (o cualquier técnica de Google Dorking) para acceder a datos privados, sistemas no autorizados o causar daños a terceros es ilegal y está penado por la ley.

Desde ComandoIT.com no fomentamos, ni nos hacemos responsables del uso malintencionado de esta información.

Antes de realizar cualquier búsqueda avanzada sobre una infraestructura ajena:

- Asegúrate de tener permiso explícito por escrito (contrato de Pentesting).

- Reporta cualquier vulnerabilidad encontrada de forma ética a través de los canales oficiales (Bug Bounty).

- No descargues ni difundas información sensible que puedas encontrar por accidente.

La ciberseguridad es una herramienta de defensa, no una excusa para la intrusión.

Ejemplo Práctico: Auditoría de Seguridad con GPTDork

Imagina que te han encargado auditar la presencia online de una empresa y quieres saber si hay algún archivo de configuración de Firebase o AWS expuesto.

El Flujo de Trabajo Tradicional:

Tendrías que buscar manualmente en bases de datos como Exploit-DB e ir probando dorks uno a uno.

El Flujocon GPTDork:

Simplemente le indicas a la herramienta: «Busca archivos de configuración de Firebase expuestos en el dominio objetivo.com que contengan claves de API«.

GPTDork generará instantáneamente consultas como: site:objetivo.com filetype:json "firebase" "apiKey" site:objetivo.com inurl:firebaseio.com

La IA no solo te da el comando; analiza la intención y sugiere variantes que un humano tardaría horas en recopilar.

Ética y Responsabilidad: La Regla de Oro

Como siempre, con un gran poder viene una gran responsabilidad (y posibles problemas legales si no tienes cuidado). El uso de GPTDork debe limitarse a:

- Auditorías autorizadas (Pentesting).

- Protección de tu propia infraestructura (ver qué sabe Google de ti antes de que sea tarde).

- Investigación académica y OSINT ético.

El Código no miente, el Dork no falla

Si todavía estás haciendo búsquedas simples en Google, estás dejando la seguridad de tu empresa al azar.

GPTDork representa la evolución lógica de la búsqueda de información: la unión del ingenio humano con la potencia de procesamiento de la IA.

En ComandoIT ya estamos integrando este flujo en nuestras auditorías diarias.

La pregunta es: ¿Vas a esperar a que alguien «dorkee» tu servidor, o vas a empezar a usar GPTDork para cerrar las puertas hoy mismo?